核心結論

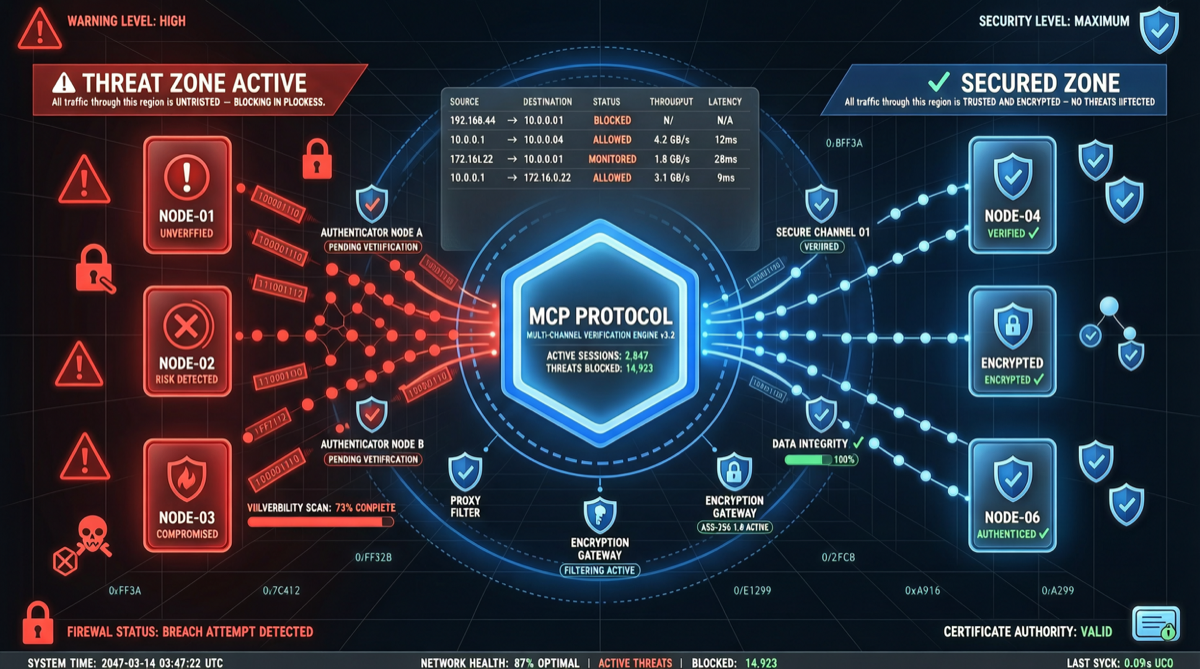

MCP(Model Context Protocol)は「オープンソースプロトコル」から「エンタープライズインフラ」への重要な飛躍を経験している。Google Cloud は50以上の管理MCPサーバーを一気に投入したが、同時にセキュリティ専門家は未検証のMCPサーバーがエージェントワークフローにおけるデータ漏洩チャネルになる可能性を警告している。

MCPサーバーエコシステムマップ

Google Cloud 管理MCPサーバー(2026年4月)

| カテゴリ | カバーサービス | 数 |

|---|---|---|

| データベース | Cloud SQL, BigQuery, Firestore | 12+ |

| AI/ML | Vertex AI, Gemini API | 8+ |

| 運用 | Cloud Monitoring, Logging | 10+ |

| セキュリティ | IAM, Secret Manager | 6+ |

セキュリティアラート

2026年4月30日、セキュリティ研究者は警告:全てのMCPサーバーが検証されているわけではない。敏感なデータに接続するとコードや情報が漏洩する可能性がある。

MCP セキュリティリスクマトリックス

| リスクタイプ | 具体的表現 | 深刻度 |

|---|---|---|

| 未検証サーバー | サードパーティMCPに悪意あるロジックが含まれる可能性 | 🔴 高 |

| データ漏洩 | エージェントがMCP経由でアクセスしたデータが記録される | 🔴 高 |

| 権限昇格 | MCPツールが期待以上のシステム権限を取得 | 🟡 中 |

ベストプラクティス

- ✅ 検証済み/公式管理のMCPサーバーのみ使用

- ✅ 最小権限の原則

- ✅ 監査ログの記録

- ✅ サンドボックス隔離

アクション推奨

開発者向け:

- ツールをMCPサーバーとしてカプセル化を開始

- Google Cloud、Anthropicなどの公式管理MCPサービスを優先使用

セキュリティチーム向け:

- MCPをエンタープライズセキュリティ監査範囲に含める

- MCPサーバーの准入・審査プロセスを確立