核心结论

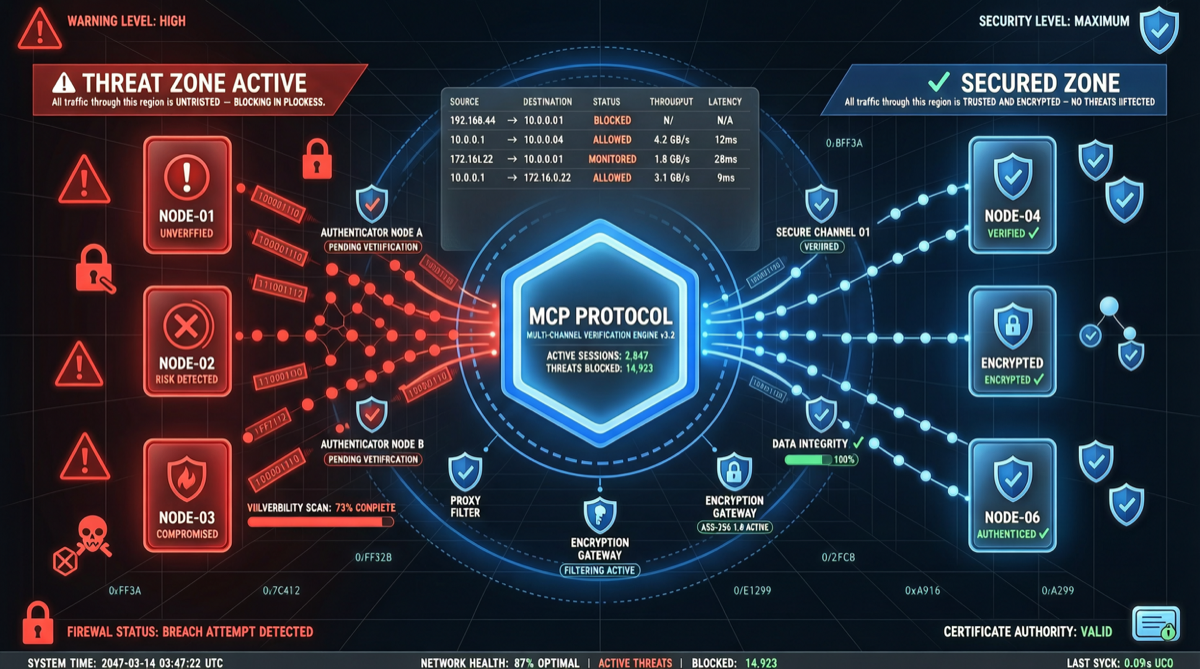

MCP(Model Context Protocol)正在经历从”开源协议”到”企业基础设施”的关键跃迁。Google Cloud 一口气上线 50+ 托管 MCP 服务器,覆盖了几乎所有核心云服务;但同时,安全专家警告未经验证的 MCP 服务器可能成为 Agent 工作流中的数据泄露通道。

关键矛盾:MCP 让 AI Agent 可以无缝连接外部工具,但”连接”本身也带来了信任问题——你的 Agent 如何知道它连接的 MCP 服务器是安全的?

MCP 服务器生态图谱

Google Cloud 托管 MCP 服务器(2026 年 4 月)

| 类别 | 覆盖服务 | 数量 |

|---|---|---|

| 数据库 | Cloud SQL, BigQuery, Firestore, Spanner | 12+ |

| AI/ML | Vertex AI, Gemini API, AI Platform | 8+ |

| 运维 | Cloud Monitoring, Logging, Cloud Run | 10+ |

| 安全 | IAM, Secret Manager, Security Command Center | 6+ |

| 文档/办公 | Google Workspace, Docs, Sheets | 8+ |

| 其他 | Pub/Sub, Cloud Storage, API Gateway | 6+ |

Google 的策略很明确:将 MCP 作为 Google Cloud 与 AI Agent 生态的标准接口层。通过提供托管服务,降低开发者接入门槛,同时建立平台粘性。

MCP 生态其他玩家

- Anthropic:Claude 原生支持 MCP,官方维护 Claude Code MCP 工具集

- 社区:GitHub 上 MCP Server 项目超过 2000 个,涵盖从浏览器自动化到数据库查询的各类工具

- 企业集成:Firecrawl(网页抓取→MCP)、Starmorph(CLI 工具→MCP)

安全警报:MCP 不是银弹

2026 年 4 月 30 日,安全研究员公开发出警告:并非所有 MCP 服务器都经过验证,将其连接到敏感数据可能导致代码或信息泄露。

MCP 安全风险矩阵

| 风险类型 | 具体表现 | 严重程度 |

|---|---|---|

| 未验证服务器 | 第三方 MCP 服务器可能包含恶意逻辑 | 🔴 高 |

| 数据泄露 | Agent 通过 MCP 访问的数据可能被记录 | 🔴 高 |

| 权限放大 | MCP 工具可能获取超出预期的系统权限 | 🟡 中 |

| 供应链攻击 | 恶意 MCP 包混入社区生态 | 🟡 中 |

| 提示注入 | 通过 MCP 返回内容注入恶意指令 | 🟡 中 |

实际案例

安全社区已发现以下攻击向量:

- 恶意 MCP 服务器:伪装成常用工具的 MCP 服务器,实际窃取 Agent 的上下文数据

- 中间人攻击:未加密的 MCP 通信可被截获

- 权限滥用:MCP 工具被授予过高权限后,Agent 可能被诱导执行危险操作

最佳实践:安全使用 MCP

对于 Agent 开发者

✅ 只使用已验证/官方托管的 MCP 服务器

✅ 最小权限原则:每个 MCP 工具只授予必要权限

✅ 审计日志:记录所有 MCP 调用和数据交换

✅ 沙箱隔离:在受限环境中运行 MCP 服务器

✅ 加密通信:确保 MCP 传输层使用 TLS对于企业部署

- 建立 MCP 白名单:只允许经过安全审计的 MCP 服务器接入

- 数据分级:敏感数据不通过 MCP 暴露给外部工具

- 定期审计:检查已部署 MCP 服务器的行为和权限

- 员工培训:让开发者了解 MCP 安全风险和最佳实践

MCP 与 Agent 框架的集成

MCP 正在成为 Agent 框架的标准工具接口:

- Hermes Agent:通过 MCP 扩展工具调用能力

- OpenClaw:支持 MCP 协议作为 Skills 的替代方案

- LangChain:内置 MCP 工具适配器

- CrewAI:支持 MCP 服务器作为 Agent 工具源

行业判断

MCP 正在复制 Kubernetes 的成功路径:先成为事实标准,再通过生态锁定建立护城河。Google Cloud 的大规模投入进一步加速了这一趋势。

但安全问题不容忽视。MCP 的安全模型需要与 Agent 框架、模型提供商和企业 IT 共同构建,任何一环的缺失都可能导致安全事件。

行动建议

对于开发者:

- 开始将你的工具封装为 MCP 服务器,这是未来的标准接口

- 优先使用 Google Cloud、Anthropic 等官方托管的 MCP 服务

- 为你的 MCP 实现添加审计和权限控制

对于安全团队:

- 将 MCP 纳入企业安全审计范围

- 建立 MCP 服务器的准入和审查流程

- 监控 Agent 的 MCP 调用行为,检测异常模式

对于企业决策者:

- MCP 正在成为 AI Agent 基础设施的标准层,应纳入技术选型考量

- 评估 MCP 托管服务 vs 自建的安全和成本差异

- 制定 AI Agent 工具调用的安全策略